SPF, DKIM und DMARC richtig einrichten mit Microsoft 365

Diese Checkliste hilft Ihnen die Ihr Microsoft 365 und Ihr DNS richtig einzurichten. Eine korrekte Funktion von SPF, DKIM und DMARC sind wichtig, damit Ihre Mails dort landen, wo sie hingehören: Im Posteingang und nicht im Spam-Ordner Ihrer Kundschaft. Die Einstellungen verhindern zudem, dass Ihre Domain für betrügerische Zwecke missbraucht wird. Also 2 Gründe das Ganze anzugehen. DMARC benötigt SPF und DKIM. Daher sollte man anfangen mit SPF, dann DKIM, dann DMARC. Fangen wir an!

1. SPF einrichten und prüfen

Steht für "Sender Policy Framework" und ist eine Grundvoraussetzung, dass Sie überhaupt mailen können über Microsoft 365. Ein hinzufügen einer Domain wird der SPF gecheckt von Microsoft. D.h. haben Sie ein bestehendes Microsoft 365, gibt es den SPF Eintrag in Ihrem DNS wahrscheinlich schon.

Dieser sog. TXT-Eintrag im DNS (ggf. ist "SPF" direkt auswählbar) sollte etwa so aussehen:

v=spf1 include:spf.protection.outlook.com ~all

Für Interessierte:

v=spf1 ist die Version des Protokolls

include:spf.protection.outlook.com ist der Server der als legitim angesehen wird, wenn er unter der Nutzung Ihrer Domain mailt.

~all bedeutet, dass bei Fehlern ein sog. SoftFail ausgelöst wird. Die Mail also nicht direkt abgelehnt wird. Ändern kann man das mit -all. Also "-" statt "~". Mails die den Test nicht bestehen, werden geblockt. Ich tendiere eher zu "~all" also SoftFail.

Ob Ihr SPF-Record korrekt ist, können Sie einfach im Microsoft 365 testen. Unter Einstellungen -> Domain -> Domain auswählen -> DNS. Die ist der wichtigste Punkt der heile sein muss, sonst sieht es mit Mails ganz schlecht aus.

2. DKIM einrichten und prüfen

DKIM steht für "DomainKeys Identified Mail". Hier sind einige Schritte mehr nötig.

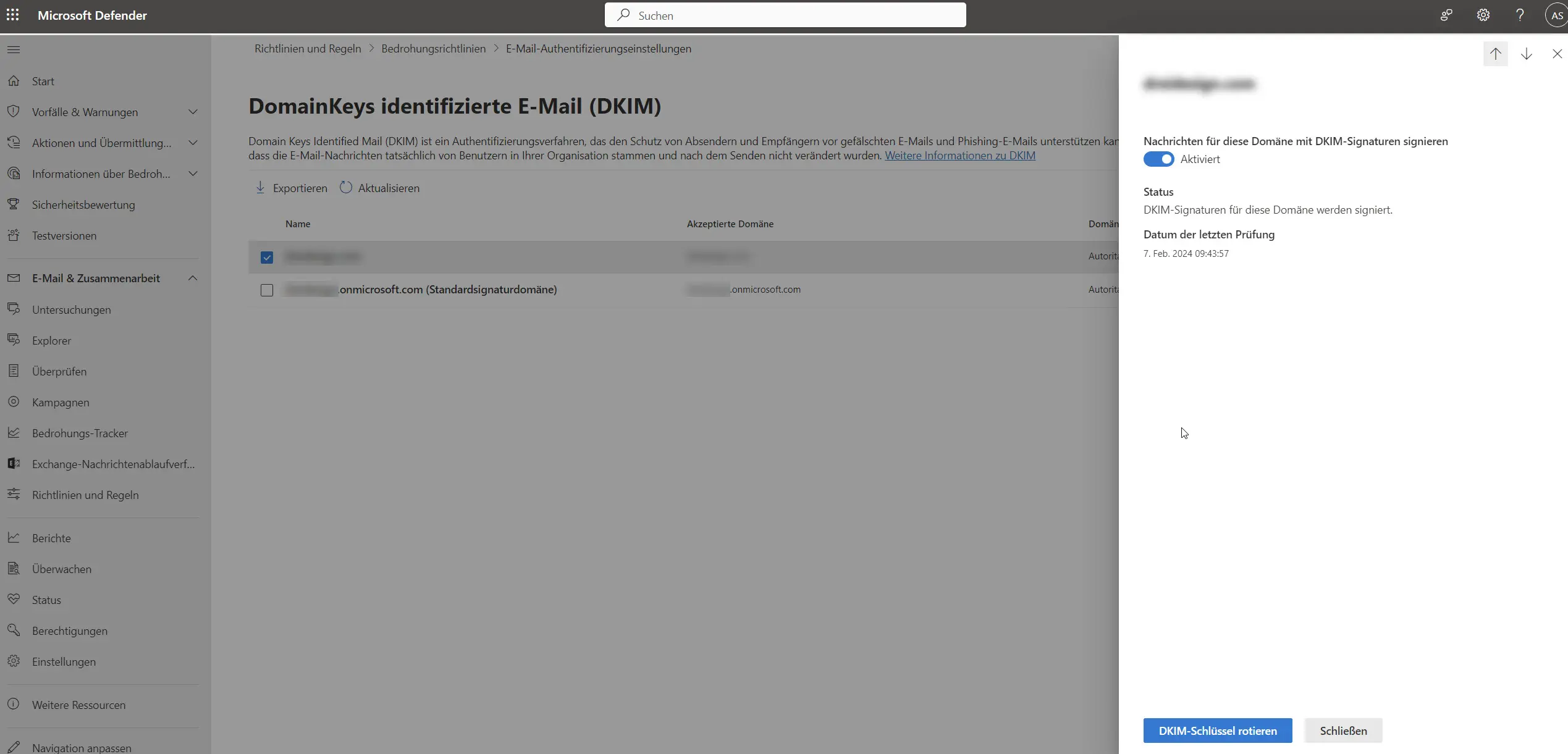

- https://security.microsoft.com/dkimv2 öffnen

- Domain anklicken. (In meinem Falle itaid.de)

- Im rechten Menü Schlüssel erstellen und kopieren.

- Im DNS Ihrer Domain 2 sog. CNAME Einträge erstellen. Beispiel: Host: selector1._domainkey und Wert: selector1-itaid-de._domainkey.itaid.onmicrosoft.com Sowie: Host: selector2._domainkey und Wert: selector2-itaid-de._domainkey.itaid.onmicrosoft.com

- Nachdem Sie die 2 Einträge erstellt haben, sollten Sie min 8h warten, damit diese DNS Änderungen überall auf der Welt angekommen sind.

- Testen Sie Ihre DKIM Einträge: https://mxtoolbox.com/dkim.aspx Dort Domain und den Selector eintragen also z.B. selector1._domainkey Der Test sollte nach einigen Minuten möglich sein.

- Nach der 8h-Wartezeit gehen Sie wieder zu https://security.microsoft.com/dkimv2 und klicken auf die Domain, rechts dann die Signaturen aktivieren.

- Gehen Sie auf diese Seite https://dkimvalidator.com/ und machen einen Test! Dort erhalten Sie eine einmalige dynamische Mailadresse. Mailen Sie an diese. Dort verraten die Testergebnisse, ob die Konfiguration ok ist.

- DKIM Schlüssel rotieren: Auf der Microsoft-DKIM Seite finden Sie einen Button "Schlüssel rotieren". Dies kann man etwa alle 6 Monate tun, um sicherzustellen, dass Angreifer diese nicht kennen. Es wird ein neuer Schlüssel generiert. Kann man, muss man aber nicht. Ggf. automatisiert man das sogar.

3. DMARC einrichten und prüfen

DMARC steht für "Domain-based Message Authentication, Reporting and Conformance"

- Wenn SPF und DKIM korrekt sind, ist es an der Zeit den DMARC Eintrag zu erstellen. Erst dann.

- Gehen Sie wieder zum DNS Ihrer Domain. Dort erstellen Sie einen neuen Eintrag vom Typ TXT. Falls der Typ _dmarc oder dmarc direkt angeboten wird, nehmen Sie den. Host: _dmarc Wert: v=DMARC1; p=none; rua=mailto:ihre-it@example.com TTL: Häufig 1h angeboten, gern den niedrigsten Wert. Passen Sie die Mail-Adresse an. Google Yahoo und einige andere senden Mails um mitzuteilen, dass alles ok ist, oder, dass es Fehler gibt. Da Sie gerade DMARC neu konfiguriert haben, wäre es interessant wenn es Fehler gibt. Daher tragen Sie dort eine Mail-Adresse ein, auf der Sie das mitbekommen. Wenn alles ok ist, kann man später dazu übergehen den DMARC-Eintrag anpassen, sodass kein RUA-Tag vorhanden ist. Sie erhalten dann folglich keine Mail. Beispiel: v=DMARC1; p=none; Statt p=none könnte man auch p=quarantine oder p=reject wählen. Für den Start ist none jedoch richtig.

- Testen Sie Ihren DMARC Eintrag: https://mxtoolbox.com/dmarc.aspx?source=dmarctools-content Dieser sollte grün erscheinen.

Fazit

Sie sollten diese Werte mittlerweile setzen, da sie immer wichtiger werden. Insgesamt ist mit einem Aufwand von 0,75-1h zu rechnen. Falls Sie Hilfe benötigen, melden Sie sich gern!

Wir passen Ihr DNS an! Jetzt Unterstützung zu Ihrem DNS erhalten.

Falls Sie keine Lust oder Zeit haben, sich mit dem Microsoft 365 und DNS auseinanderzusetzen, melden Sie sich einfach. Wir konfigurieren Ihr SPF, DKIM und DMARC.